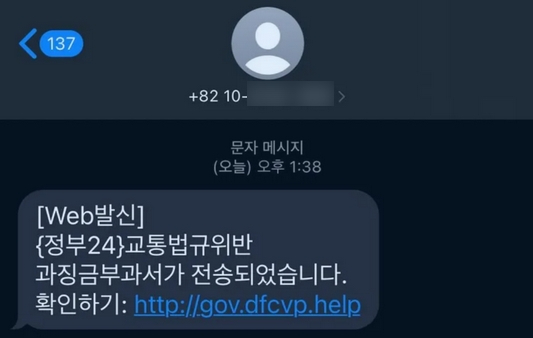

이전 콘텐츠에서 소개한 국세청 사칭 스미싱 메시지에 이어 교통법규 위반 과징금 안내로 위장한 악성 메시지가 활발하게 유포되고 있습니다.

해당 메시지에 포함된 링크를 클릭하면 아래 이미지와 같이 정부기관을 사칭한 페이지로 연결되며, 이후 추가 악성 앱 설치를 요구하는 단계가 진행됩니다. 이를 통해 공격자는 개인정보를 탈취하거나, 원격으로 모바일 디바이스에 접근하는 등의 시도가 가능합니다.

링크를 클릭하면 노출되는 ‘정부24’ 서비스 사칭 페이지에는 ‘과태료 납부 서비스’라는 항목을 포함한 주요 메시지가 한글로 작성되어 있습니다. 그러나 해당 페이지의 IP 주소는 199.195.249.179로 해외에 위치한 지역임을 확인할 수 있습니다.

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta http-equiv="X-UA-Compatible" content="IE=edge">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<title>과태료 납부서비스</title>

<link rel="stylesheet" href="/css/index.css">

<script src="/js/jquery.min.js"></script>

<script src="/js/layer/layer.js"></script>

</head>

<body>

<div class="bac">

<img src="http://199.195.249.179/image/de2.jpg" style="width: 100%;" alt="">

<div

class="bu"

onclick="down();"

style="background: url(http://199.195.249.179/image/btn.png) center center/cover no-repeat;

width: 60%;

height: 4%;

margin-left: 14%;

border-radius: 5px;">

<span style="color: black;"></span>

</div>

</div>

<script>

var isAndroid = navigator.userAgent.indexOf('Android') > -1 || navigator.userAgent.indexOf('Adr') > -1; // Android 기기 여부 확인

var isiOS = !!navigator.userAgent.match(/(i[^;]+;( U;)? CPU.+Mac OS X)/); // iOS 기기 여부 확인

function down() {

if (isiOS) {

layer.msg('해당 어플을 다운로드할 수 없습니다', { time: 2000, anim: 6 });

return false;

}

var loading = layer.load(1, { shade: 0.6 });

$.post('/down', {}, function(data) {

if (data.status == 0) {

window.open("/apk/govkr.apk");

} else {

layer.msg(data.msg, { time: 2000, anim: 6 });

}

layer.close(loading);

});

}

</script>

</body>

</html>

해당 공격의 동작 방식은 아래와 같습니다.

- 다운로드 버튼:

- 사용자 인터페이스에서 다운로드 버튼은

<div class="bu" onclick="down();">로 정의됩니다. - 클릭 시 JavaScript 함수

down()이 실행됩니다.

- 사용자 인터페이스에서 다운로드 버튼은

- JavaScript 함수

down()의 동작:- 기기 식별:

- Android:

navigator.userAgent.indexOf('Android')를 통해 확인합니다. - iOS: 정규식으로

Mac OS X포함 여부 확인합니다.

- Android:

- iOS 기기 차단:

- iOS 사용자는 "해당 어플을 다운로드할 수 없습니다" 메시지를 받으며 진행이 중단됩니다.

- 공격 대상은 iOS 계열이 아닌 Android 계열 스마트폰입니다.

- Ajax 요청:

/down경로로 POST 요청을 전송합니다.- 서버 응답에 따라:

data.status == 0:/apk/govkr.apk악성앱 파일을 다운로드 합니다.data.status != 0: 사용자에게 오류 메시지 표시합니다.

- 기기 식별:

악성 앱 설치를 유도하는 IP를 기반으로 OSINT(Open Source Intelligence) 분석 결과는 다음과 같습니다.

공격자의 인프라를 파악하기 위해 HTTP 응답의 HTML 태그 정보를 적극 활용하면 보다 효과적인 분석이 가능합니다. 범용적인 OSINT 정보 도구인 Censys를 기반으로 분석 시 아래와 같은 호출 구조를 통해 IP 정보 추출은 가능하지만, 공격에 사용되는 도메인 정보를 정확히 식별하는 데 한계가 있을 수 있습니다.

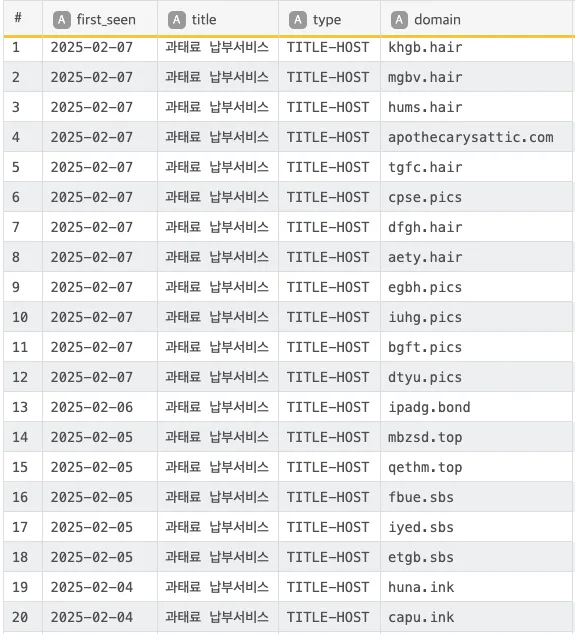

로그프레소에서는 이러한 한계를 보완하기 위해 로그프레소 소나의 도메인 정보 피봇 기술을 활용하였습니다. 리버스 도메인 추출과 같은 원리를 적용하여 아래와 같이 악성 도메인 정보를 효과적으로 분리 및 식별할 수 있었습니다.

도메인의 first_seen 정보를 기반으로 분석한 결과, 해당 공격 조직은 2025년 1월 18일 이후 ‘과태료 납부서비스’를 사칭한 악성 스미싱 공격을 2월 현재 시점까지도 활발하게 수행하고 있는 것으로 확인되었습니다.

또한, 2025년 02월 08일 기준 해당 스미싱 공격과 관련된 도메인 정보가 총 301개에 달하며, 공격에 사용된 IP 주소는 16개로 파악되었습니다. 이처럼 다수의 공격 인프라가 동원되었다는 점은 공격 조직이 강력한 의지를 가지고 공격을 수행하고 있음을 시사합니다.

공공기관이나 통신사, 기업의 경우 아래의 스미싱 공격 인프라 관련 IoC를 참고하여 해당 스미싱 공격을 효과적으로 차단할 수 있도록 조치를 취할 것을 권장합니다. 로그프레소 CTI 서비스를 사용하시는 경우, 해당 정보는 CTI 피드 업데이트를 통해 자동 반영되어 있다는 점을 함께 알려 드립니다.

[스미싱 공격 도메인 인프라] ic.dfyh.ink dfcvp.help gov.dfcvp.help khgb.hair mgbv.hair hums.hair apothecarysattic.com tgfc.hair cpse.pics dfgh.hair aety.hair egbh.pics iuhg.pics bgft.pics dtyu.pics ipadg.bond mbzsd.top qethm.top fbue.sbs iyed.sbs etgb.sbs huna.ink capu.ink kbnv.buzz ba2s.buzz gybp.ink mkbp.buzz as1f.buzz asdg.ink eysa.buzz irc.hackervoice.co.uk gy7p.rest df4g.rest ea5u.rest fg6b.rest hu8z.rest iu9h.rest bn2m.rest gy7n.sbs fg6a.sbs et5y.sbs cv3s.sbs ad1m.sbs in9d.sbs hu8p.sbs bn2h.sbs de4u.sbs jn0z.sbs hs8a.rest gu7t.rest de4p.rest iu9b.rest et5u.rest jm0g.rest bn2f.rest ca3s.rest ft6y.rest ak1b.rest eccnetwork.xyz in9g.win be2u.win gu7n.site fg6z.site ha8s.win ogz.ipka.hair gov1.fghp.hair pbi.ascf.pics ogz.hums.hair gov1.gbvc.hair ogz.gbvc.hair ogz.fghp.hair gov1.bngu.hair bliz.rtuh.hair cpi.rtuh.hair inyz.egbh.pics nyz.cpse.pics aiz.cpse.pics tiz.cpse.pics y8iz.egbh.pics njz2.egbh.pics bi0z.dtyu.pics ciyz.khgb.hair clzx.khgb.hair nyz.bgft.pics b0lx.egbh.pics cbz.cpse.pics c1bz.cpse.pics ylz.bgft.pics onv.bgft.pics onn.bgft.pics poa.ascf.pics onz.bgft.pics pnt.ascf.pics oou.bgft.pics obg.bgft.pics pab.ascf.pics pnp.ascf.pics pon.ascf.pics onw.bgft.pics ont.bgft.pics pos.ascf.pics pbv.ascf.pics poz.ascf.pics onq.bgft.pics obr.bgft.pics obl.bgft.pics oap.bgft.pics pbt.ascf.pics pbk.ascf.pics pah.ascf.pics ool.bgft.pics ooj.bgft.pics oau.bgft.pics poi.ascf.pics oay.bgft.pics pok.ascf.pics pob.ascf.pics oo.bgft.pics oav.bgft.pics pox.ascf.pics oaz.bgft.pics poj.ascf.pics ook.bgft.pics oat.bgft.pics oax.bgft.pics oaw.bgft.pics pbs.ascf.pics opg.bgft.pics oba.bgft.pics on.bgft.pics oph.bgft.pics ppg.ascf.pics ppf.ascf.pics oao.bgft.pics oog.bgft.pics poe.ascf.pics paw.ascf.pics ooh.bgft.pics pax.ascf.pics pav.ascf.pics pas.ascf.pics obu.bgft.pics paz.ascf.pics pow.ascf.pics obo.bgft.pics pbr.ascf.pics oot.bgft.pics ppe.ascf.pics obn.bgft.pics ooi.bgft.pics obv.bgft.pics oor.bgft.pics obs.bgft.pics ppc.ascf.pics pph.ascf.pics poy.ascf.pics oof.bgft.pics opd.bgft.pics oop.bgft.pics opc.bgft.pics pot.ascf.pics ood.bgft.pics pau.ascf.pics ope.bgft.pics obk.bgft.pics pan.ascf.pics po.ascf.pics pbn.ascf.pics pbm.ascf.pics poq.ascf.pics por.ascf.pics pbj.ascf.pics ppd.ascf.pics ppb.ascf.pics pop.ascf.pics oov.bgft.pics obc.bgft.pics pbp.ascf.pics pbb.ascf.pics pbf.ascf.pics ooq.bgft.pics ooz.bgft.pics obw.bgft.pics yz.ba2s.buzz pn.mkbp.buzz as.qetg.buzz an.qetg.buzz rb.iuye.ink da.uenf.buzz mx.ethn.ink ia.dfyh.ink pz.kbnv.buzz pc.asdg.ink pr.nhuy.buzz im.dfyh.ink pn.asdg.ink hr.nhuy.buzz pa.asdg.ink iz.capu.ink iz.dfyh.ink bx.rpuk.buzz pw.asdg.ink pw.nhuy.buzz rz.gybp.ink px.asdg.ink hg.nhuy.buzz on.pgba.buzz mz.dfyh.ink cb.fncd.ink dz.pgba.buzz pn.nhuy.buzz rx.gybp.ink pc.kbnv.buzz rc.gybp.ink ix.dfyh.ink dn.uenf.buzz pe.pgba.buzz bm.stgb.buzz iw.dfyh.ink hq.nhuy.buzz px.kbnv.buzz az.uenf.buzz cd.gybp.ink dc.tyhg.buzz pa.nhuy.buzz oc.hadt.buzz sz.bngf.ink rb.gybp.ink am.qetg.buzz mc.ethn.ink cx.fncd.ink cs.gybp.ink he8g.buzz yz.he8g.buzz yz.as1f.buzz yz.du4p.buzz ih9n.buzz yz.eg5m.buzz cv3t.buzz yz.ih9n.buzz yz.cv3t.buzz yx.ba2s.buzz xb.eysa.buzz cp3a.rest yz.cp3a.rest yz.bn2m.rest sz.iu9h.rest ga.gy7p.rest sz.hu8z.rest yx.bn2m.rest ya.ea5u.rest gz.fg6b.rest sz.jk0d.rest cv3h.ink ad1m.ink df4u.ink pu4e.ink kn1f.ink nh3a.ink qe5y.ink mk2s.ink yz.pu4e.ink gn.df4u.ink pw.nh3a.ink pa.nh3a.ink px.kn1f.ink gc.cv3h.ink yx.qe5y.ink ym.bn2a.ink pn.mk2s.ink gv.df4u.ink ya.bn2a.ink gz.cv3h.ink pr.pu4e.ink yn.ad1m.ink ud9g.wtf gy7n.work pm.cv3p.work bz.et5u.work bn.fg6s.work bc.fg6s.work bw.gy7n.work pn.cv3p.work px.as1n.work pc.bn2k.work pz.as1n.work pa.cv3p.work pr.de4a.work ht8e.work se7t.work mh2v.work kn1u.work in9z.work jt0f.work nu3g.work vg0h.work tu8k.work qe5y.work ph4g.work rt6m.work us9d.work hxxp://199.195.249.179/image/btn.png hxxp://199.195.249.179/image/de2.jpg hxxp://199.195.249.179/apk/govkr.apk

[스미싱 공격 IP 인프라] 198.98.55.181 199.195.249.179 199.195.249.249 199.195.250.227 199.195.250.234 199.195.253.128 199.195.254.133 199.195.254.159 199.195.254.254 205.185.115.111 205.185.120.177 209.141.36.196 209.141.42.25 209.141.43.77 209.141.58.213 209.141.59.67

[스미싱 공격 탐지 Hash] 6613857c8ea9b8782ef70992ca14dafd (de2.jpg) 757e332077747e72de563bb5402b9b3b9a3e9763 58c5cf12caf1e503441e36c501b17102622cb42e26233c2fa147505464feebe8 8ffe9f5668c53f98d0855221c99b4251 (과태료 납부서비스 html) 5755e106248259ef754cf79e0413608480ffd687 3f3b1a91c36c2f520318a532419c51329d848900a21cd66bacbeadcb89b27068 a128098b7d6959f94ae716a9a2ca5262 (govkr.apk) 5c218f7e46871d9fa8632d092272ef2076015bc2 468838d625ba882654b62df742a40af57fae272640387d9870a9a7b66c66225f